آسیبپذیری و خطر پورت آزاد خطایابی در دستگاههای اندرویدی موضوع تازهای نیست و برای اولین بار توسط تیم Qihoo 360 شرکت نتلب در ماه فوریه ۲۰۱۸ به آن پرداخته شد. آن زمان بدافزار استخراجکننده ارز دیجیتال با نام ADB.Miner شناسایی و مورد بررسی قرار گرفته بود که از طریق راه دور، با اتصال به پورتهای آزاد خطایابی در دیگر دستگاههای اندرویدی، دامنه آلودگیهای خود را گسترش میداد.

در تعریفی دقیقتر، بدافزار ADB.Miner با بهرهبرداری از پل ارتباط پورت خطایابی در اندروید «ADB»، سایر دستگاههای اندرویدی مجاور خود را از راه دور آلوده میکرد.

قابلیت ADB چیست؟

ADB یکی از قابلیتهای سیستمعامل اندروید برای رفع اشکال در دستگاههای هوشمند، مانند موبایلها و تبلتها است. این ویژگی بهصورت پیشفرض در اغلب دستگاههای اندرویدی غیرفعال است و کاربر زمانی که دستگاه خود را از طریق USB برای خطایابی به کامپیوتر متصل میکند، باید بهصورت دستی ADB را فعال کند. همچنین ADB حالتی به نام ADB OVER Wi-Fi را پشتیبانی میکند که به توسعهدهندگان اجازه میدهد به جای وصل شدن با کابل USB از طریق Wi-Fi و بهصورت بیسیم به دستگاههای خود وصل شوند.

مشکل اصلی در حال حاضر چیست؟

موضوع نگران کننده درباره ADB در حال حاضر این است که برخی از تولید کنندگان دستگاههای اندرویدی، دستگاههایی را با قابلیت ADB OVER Wi-Fi بهصورت فعال به بازار عرضه کردهاند. بهعبارتی دستگاههایی اندرویدی به بازار عرضه شده که قابلیت خطایابی از طریق وایفای در آنها بهصورت پیشفرض فعال است.

حال آنکه احتمال این میرود تمام کاربران این دستگاهها از فعال بودن این قابلیت آگاه نباشند، بسیار زیاد است و در چنین شرایطی دستگاههایی با پورت آزاد ADB یا همان پورت ۵۵۵۵، فرصت خوبی برای هکرها بهوجود میآورد.

به زبان ساده یعنی باید گفت که در دسترس بودن ADB OVER Wi-Fi این امکان را برای هکرها فراهم میسازد تا از طریق اتصال از راه دور، به تمام اطلاعات کاربران دستگاههای آسیبپذیر دسترسی پیدا کنند و همینطور بدافزارهای مخرب خود را از راه دور نصب کنند.

دهها هزار دستگاه اندرویدی در معرض افشای اطلاعات

هفته گذشته، یک محقق امنیتی با نام کوین بومانت، بار دیگر توجه همگان را به خطرات ADB OVER Wi-Fi جلب کرد. او در یک یادداشت در وبسایت خود نوشت: هنوز تعداد غیر قابل شمارشی دستگاه اندروید وجود دارد که در معرض خطر افشای اطلاعات به خاطر در دسترس بودن ADB قرار دارند.

به گفته بومانت، طبق تحقیقات انجام شده، دستگاههای هوشمند مختلفی با سیستم عامل اندروید در معرض خطر هستند و این مساله که هر کسی بدون نیاز به رمز عبور میتواند از راه دور به این دستگاهها دسترسی پیدا کند، بسیار خطرناک است. این مساله فرصت خوبی برای هکرهاست تا بیسروصدا عملیاتهای مخرب روی دستگاههای اندروید انجام دهند.

توجه عمومی به آسیبپذیری ADBهای آزاد

پس از انتشار یادداشت بومانت و واکنشهای گسترده به موضوع آسیبپذیری و خطرات ADB، وبسایت Shodan به عنوان موتور جستجوگر اینترنت اشیا «IoT»، قابلیت جدیدی برای جستجوی دستگاههای در معرض افشاء اطلاعات با پورت آزاد ADB معرفی کرد.

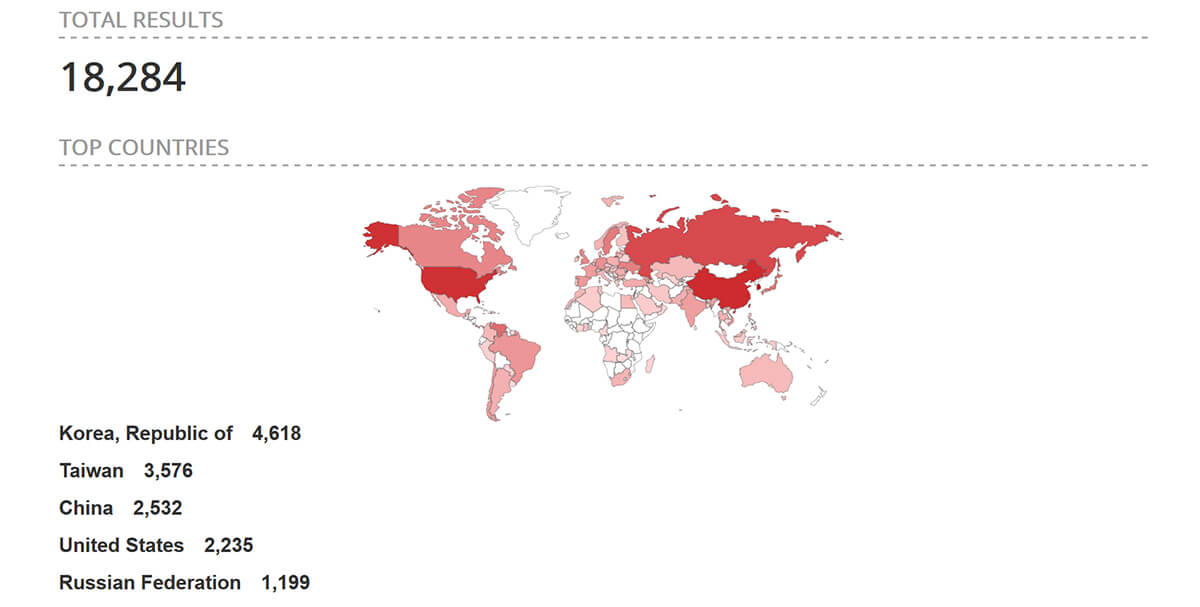

طی یک هفته پس از بهکار افتادن قابلیت جدید در Shodan، بیش از ۱۸ هزار دستگاه در معرض خطر شناسایی شد و پیشبینی میشود این تعداد در روزهای آینده افزایش یابد. همچنین در حال حاضر از کشور ایران تنها ۶ دستگاه اندرویدی توسط Shodan شناسایی و ثبت شده است.

بدافزار ADB.Miner هنوز فعال است

فارغ از تمام اخبار نگران کننده و بد، محققان امنیتی تایید کردهاند که بدافزار ADB.Miner کماکان فعال است و دستگاههای آسیبپذیر را آلوده میکند.

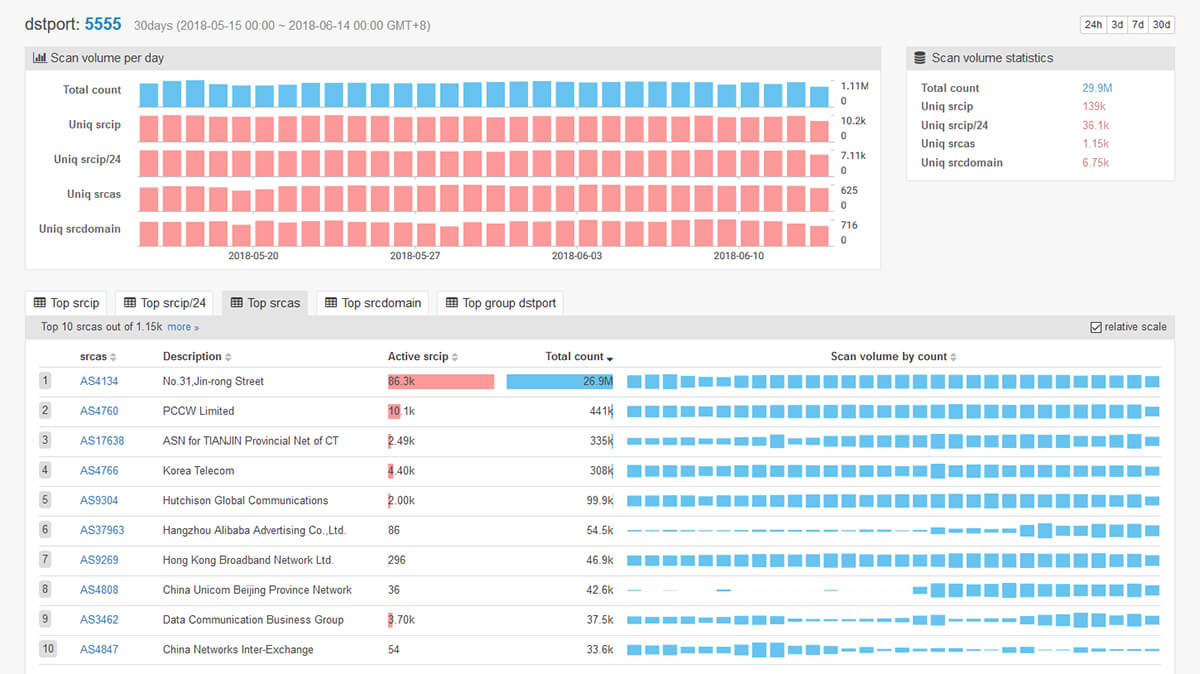

براساس مستندات بدست آمده در ماههای گذشته نزدیک به ۳۰ میلیون بار اسکن روی پورت ۵۵۵۵ توسط این بدافزار انجام شده که تاکنون هیچ اقدامی برای متوقف کردن آن صورت نگرفته است.

راهکار چیست؟

در شرایط فعلی تنها راهکار و پیشنهاد برای کاربران دستگاههای اندرویدی این است که از تنظیمات Settings به بخش Developer options رفته و مطمئن شوند که گزینه USB debugging و ADB OVER Network دستگاهشان در صورت عدم نیاز به استفاده، غیرفعال است.

توضیحات بیشتر در:

- Kevin Beaumont, Root Bridge

- Early Warning: ADB.Miner A Mining Botnet

- Netlab Report