طی سالیان گذشته، فایلهای آفیس جایگزین مناسبی برای پر کردن جای کیتهای مخرب بهرهبرداری «Exploit Kit» توسط مهاجمان شدهاند. فایلهایی که به راحتی امکان بهرهبرداری و آلودهسازی قربانیان حملات بدافزاری با استفاده از روشهای مهندسی اجتماعی را فراهم میسازند.

در حالی که اکثر هرزنامههای مخرب «Malspam» با تکیه بر ماکروها و آسیبپذیریهای رایج در برنامه مایکروسافت آفیس، مانند آسیبپذیری CVE-2017-11882 پیادهسازی میشوند، در برخی موارد مهاجمان با استفاده از آسیبپذیریهای روز صفر در نرمافزارهای مختلف نیز قربانیانشان را مورد هدف قرار میدهند.

در همین رابطه، بهتازگی محققان شرکت امنیتی گیگامون با انتشار گزارشی توضیح داده است که چگونه مهاجمان از یک آسیبپذیری روز صفر جدید در برنامه فلش پلیر، نسخه ۳۱.۰.۰.۱۵۳ و نسخههای قدیمیتر، بهمنظور حمله به قربانیان خود استفاده کردهاند. این آسیبپذیری پس از شناسایی و اصلاح، با شناسه CVE-2018-15982 شناخته میشود.

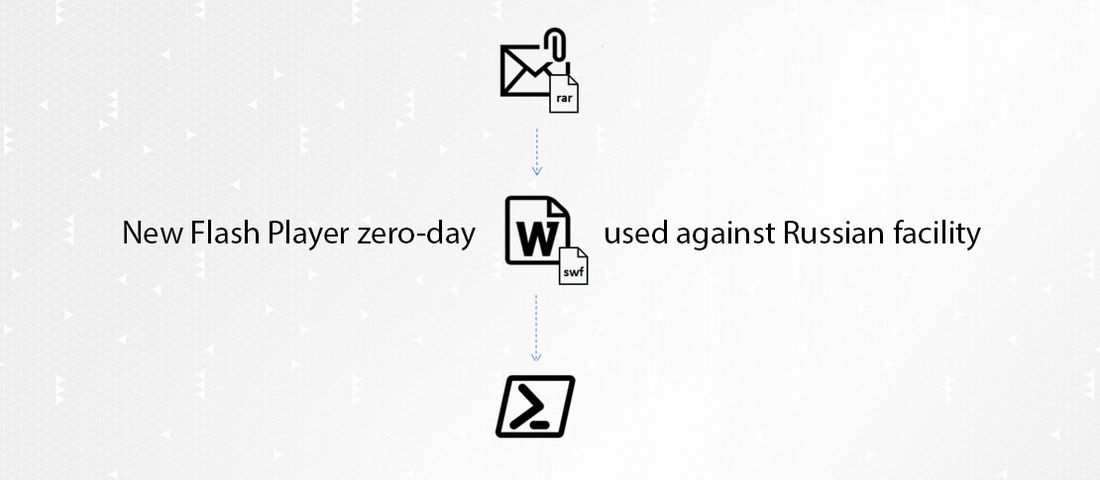

به گفت شرکت گیگامون، مهاجمان در این حملات از یک فایل جاسازی شده فلش در یک سند متنی برنامه مایکروسافت ورد که در ظاهر فایل پرسشنامهای است که از طرف کلینکی در شهر مسکو ارسال شده، استفاده کردهاند. مهاجمان این سند متنی را در داخل یک فایل فشرده با پسوند rar برای قربانیان که عموما کاربران روسی هستند، ارسال کردهاند.

از آنجایی که استفاده از فلش در مرورگرهای مختلف چند سالی است که منسوخ شده است، بهترین سناریو برای سواستفاده از آسیبپذیری روز صفر در برنامه فلش توسط مهاجمان، جاسازی آن در یک فایل آفیس بوده است. دقیقا مشابه حملهای که چندی پیش در کره جنوبی صورت گرفت بود، این حمله با شناسه CVE-2018-4878 نامگذاری شده است.

حذف یا بهروزرسانی ادوبی فلش، مساله این است!

عمر برنامه ادوبی فلش، به پایان رسیده است. فلش، به خاطر آسیبپذیریهای متعدد در سالهای اخیر که برخی از آنها به درستی اصلاح نشدهاند، به اجبار از زمین تکنولوژیهای مورد استفاده در دنیای کامپیوتر و وب به بیرون رانده شده است. با این حال، در برخی موارد کاربران مجبور به استفاده از این برنامه هستند تا زمانیکه بهصورت رسمی توسط اندک سرویسدهنده اینترنتی باقیمانده که از آن استفاده میکنند، از دور خارج شود. در حال حاضر نیز شرکت ادوبی، این آسیبپذیری روز صفر شناسایی شده را در بهروزرسانی ۵ دسامبر خود اصلاح کرده است.

اگر کماکان مجبور به استفاده از این برنامه هستید حتما اصلاحیههای امنیتی آن را در اسرع وقت دریافت و نصب کنید. در غیر اینصورت، توصیه ما این است که حتما برنامه ادوبی فلش را از دستگاههای خود حذف کنید.

توضیحات بیشتر در:

- Adobe Flash Zero-Day Exploited In the Wild