براساس گزارشهای منتشر شده، بهتازگی کاربران اینترنت در کشور برزیل، بهصورت کاملا هدفمند مورد حمله یک باتنت جدید قرار گرفتهاند که از طریق سرقت ترافیک، آنها را به وبسایتهای فیشینگ بانکی هدایت میکند.

به گفته محققان شرکت نتلب ۳۶۰، سازندگان باتنت GhostDNS با مورد هدف قرار دادن آیپیهای کاربران برزیلی، تلاش میکنند که به تنظیمات روترهای آسیبپذیر دست یابند و پس از دستکاری، اقدام به سرقت ترافیک و هدایت کاربران به وبسایتهای فیشینگ کنند.

نتلب گفته است که هکرها طی حملات خود، روترهایی آسیبپذیر و روترهایی که از گذرواژه پیشفرض یا ضعیف استفاده میکنند را اسکن کرده و پس از بدست آوردن دسترسی، تنظیمات DNS را به DNSهای تحت فرمان خود تغییر میدهند. این شرکت در گزارش خود اشاره کرده است که مهاجمان با بهرهبرداری از آسیبپذیریهای مختلف در دستگاههای روتر (مانند آسیبپذیری dnscfg.cgi) و با تکیه بر ضعفهای متداول در شیوههای احراز هویت (مانند گذرواژههای پیش فرض یا ضعیف)، در حال حاضر بیش از ۷۰ مدل متفاوت از دستگاههای روتر را مورد هدف قرار دادهاند.

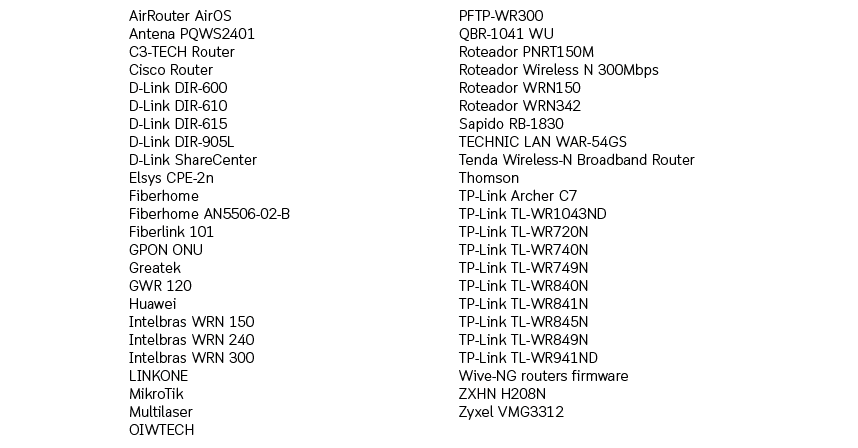

لیست روترهایی که در حال حاضر توسط گردانندگان باتنت GhostDNS مورد هدف قرار گرفتهاند، به شرح زیر است:

ماژولهای مورد استفاده در باتنت GhostDNS

برای انجام اینکار، مهاجمان از سه ماژول اصلی استفاده میکنند که شباهتهای زیادی با بدافزار شناختهشده DNSChanger دارند. نتلب این ماژولها را Shell DNSChanger، Js DNSChanger و PyPhp DNSChanger نامیده است و همه آنها براساس نوع زبان برنامهنویسیشان کدگذاری شدهاند.

ماژول Shell DNSChanger متشکل از ۲۵ شل اسکریپت است که میتواند گذرواژه ۲۱ مدل دستگاه روتر را از طریق حمله جستجوی فراگیر «brute-force attack» شناسایی کند.

ماژول Js DNSChanger متشکل از ۱۰ اسکریپت نوشته شده بهزبان جاوا اسکریپت است که میتواند گذرواژه شش مدل دستگاه روتر را از طریق حمله جستجوی فراگیر شناسایی کند.

ماژول PyPhp DNSChanger متشکل از ۶۹ اسکریپت نوشته شده بهزبان پایتون و پیاچپی است که میتواند گذرواژه ۴۷ مدل دستگاه روتر را از طریق حمله جستجوی فراگیر شناسایی کند.

توضیحات بیشتر در:

- GhostDNS: New DNS Changer Botnet Hijacked Over 100,000 Routers

- netlab: GhostDNS