تیم تحقیقاتی دانشگاه کالیفرنیا، تکنیک سرقت اطلاعات حساس تایپ شده روی دوربین توسط دوربینهای گرمایشی را «حمله ترماناتو» (Thermanator) نامگذاری کرده است. این محققان معتقدند از این تکنیک میتوان برای بازیابی متنهای کوتاه شامل کدهای تایید، پینهای بانکی، یا رمز عبور استفاده کرد.

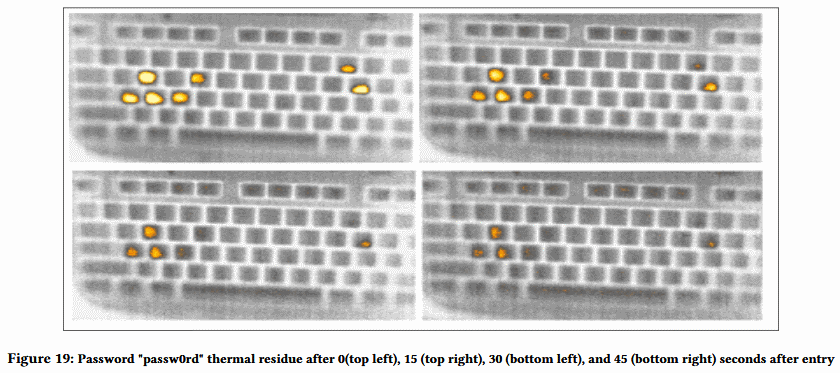

سودیک، یکی از محققان دانشگاه کلیفرنیا در همین رابطه گفته است که حمله ترماناتور یک روش نسبتا جدید است که به یک مهاجم با دوربین حرارتی اجازه جاسوسی در کارهای قربانی را میدهد و میتواند حدود یک دقیقه پس از وارد کردن گذرواژه، آنرا بازخوانی کرده و مورد استفاده قرار دهد.

به گفته سودیک، مهاجمان نیاز به فضایی برای جاسازی دوربین با قابلیت ضبط حرارتی در نزدیکی قربانی دارند، همچنین برای انجام این عملیات، تمام صفحه کیبورد باید تحت پوشش دوربین قرار گیرد.

در صورت فراهم شدن این شرایط مهاجم حتی اگر تخصصی در این زمینه نداشته باشد، میتواند به راحتی دکمههای فشرده شده توسط قربانی را بازخوانی کند و در حملات دیگر از آنها استفاده کند.

رمز عبور میتواند تا ۳۰ ثانیه پس از وارد کردن بازیابی شود

طی تحقیقات آزمایشگاهی از ۳۱ کاربر درخواست شد تا رمز عبورشان را روی چهار کیبورد مختلف امتحان کنند و سپس از ۸ فرد غیر متخصص خواستند تا از طریق دوربین حرارتی به آنها نشان دهند که دکمههای فشرده شده توسط کاربران کدام بوده است. این آزمایش نشان داد ۳۰ ثانیه زمان برای یک مهاجم غیر متخصص کافیست تا بتواند دکمههای فشرده شده را بازیابی کند.

همچنین بررسیها نشان میدهد که مهاجمان میتوانند کلیدها را یک دقیقه پس از فشرده و ثبت آن توسط دوربین های حرارتی بازیابی کنند.

محققان میگویند کاربرانی که هنگام تایپ از "hunt and peck"، روشی که هنگام فشردن یک دکمه، دو انگشت دیگر به صورت خنثی روی کیبورد قرار دارند استفاده میکنند، به علت ایجاد حرارت توسط دو انگشت دیگر و نمایش آن در دوربین حرارتی کمتر در معرض خطر این حمله قرار میگیرند.

زمان کنار گذاشتن گذرواژه ها رسیده است

یکی از نتایج به دست آمده از این تحقیق این بوده است که در طی سالهای گذشته روشهای گوناگونی برای سرقت گذرواژهها طراحی شده است که میتوان به لرزههای مکانیکی وانتشارات الکترو مغناطیسی به عنوان نمونههای طراحی شده اشاره کرد.

این تیم تحقیقاتی معتقد است که شاید زمان این رسیده که گذرواژهها را به عنوان یک راهکار امنیتی برای حفاظت از اطلاعات کنار گذاشت و روشهای جدیدی را جایگزین کرد.

توضیحات بیشتر در:

- Thermanator Attack Steals Passwords by Reading Thermal Residue on Keyboards

- Thermanator: Thermal Residue-Based Post Factum Attacks On Keyboard Password Entry