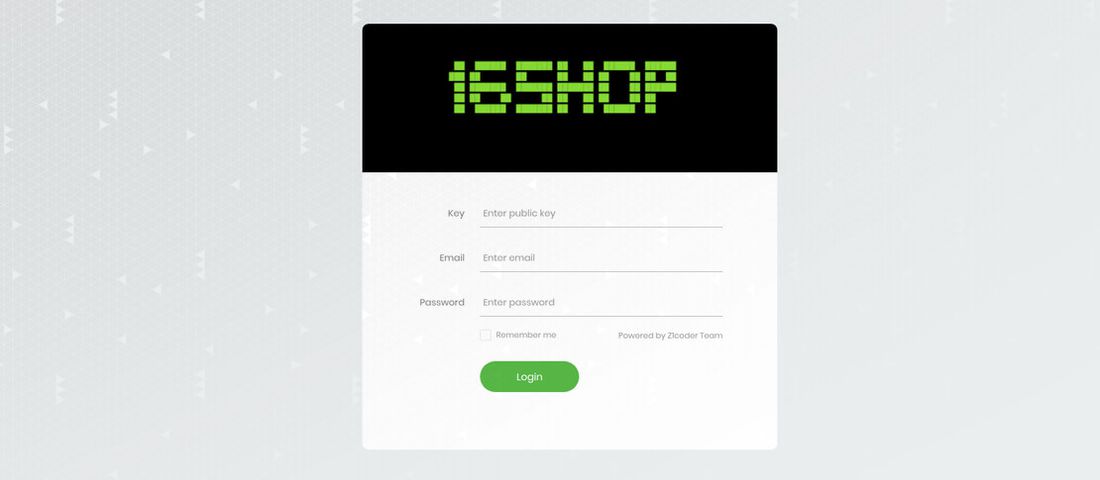

بر اساس گزارش محققان امنیتی تیم ZeroFOX Alpha، جدیدترین کیت فیشینگ گروه هک 16Shop با استفاده از ویژگیهای قابل توجهی طراحی شده است که میتواند اطلاعات کاربران پیپال را از جمله اطلاعات ورود به حساب، موقعیت جغرافیایی، آدرس ایمیل، اطلاعات کارت اعتباری، شماره تلفن و... را مورد هدف قرار دهد.

بررسیهای محققان امنیتی همچنین نشان میدهد که گروه 16Shop در بهروزرسانی کیت فیشینگشان، از قابلیتهای مقابله با باتها استفاده کردهاند که گفته میشود دلیل استفاده از این قابلیت، مقابله با سیستمهای بررسی خودکار مورد استفاده از سوی شرکتهای امنیتی است.

براساس اطلاعات موجود، اولین قابلیت در بهروزرسانی کیت فیشینگ گروه 16Shop، بهمنظور جلوگیری از شناسایی، براساس یک فایل لیست سیاه با نام blacklist.dat است. دومین مورد، یک کتابخانه متن باز شناسایی سامانههای خزنده خودکار (anti-crawling) به نام CrawlerDetect و قابلیت سوم نیز یک رابط ارتباطی با نام antibot.pw است.

نویسندگان این کیت تلاش کردهاند که تا حد امکان اسکنهای امنیتی و موتورهای نمایشدهنده را مسدود کنند، چون هر چه این ابزارها، وبسایتهای فیشینگ را سریعتر شناسایی کنند، احتمال مقابله با صفحات فیشینگ ساخته شده با این کیت فیشینگ سریعتر میشود.

گفته میشود فعالیتهای 16Shop به گروهی با نام ارتش سایبری اندونزی نسبت داده شده و همچنین یکی از نویسندگان این کیت به نام DevilScreaM، نام خود را در کد و شبکه توزیع قرار داده است.

این کیت در ابتدا کاربران اپل، سپس کاربران آمازون را در یک سال گذشته هدف خود قرار داده است. همچنین شواهدی وجود دارد که نشان میدهند 16Shop در تلاش است تا قابلیت فیشینگ حسابهای بانکی امریکن اکسپرس را به کیتهای خود اضافه کند.

توضیحات بیشتر در: